記得在最早接觸AWS VPC時,一直認為它是適合用來與內部網路串接的VPN解決方案而已,也就利用VPC來與企業的VPN設備串接,建立一個VPN Tunnel,然後變成企業私有網路的延伸,而不對外提供服務,以增加企業使用雲服務的安全性。

最近重新了解AWS VPC之後,發現真的是太厲害了,現今已經有四種模式供用戶選擇:

- Public Subnet – 用來提供公眾型的應用服務幾乎都應該適用,可大大增加安全性,也能自定內部IP位置

- Public + Private Subnet – 有些用戶會想把DB Server等重要服務移至不能直接存取的區域,便可選此模式

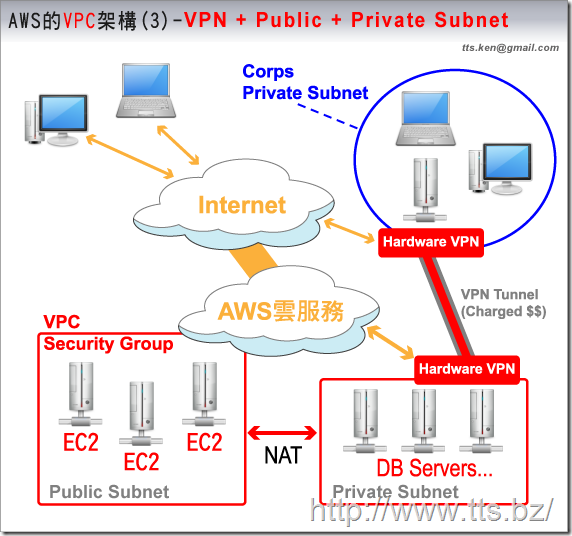

- VPN + Public + Private Subnet – 就是上一個模式中加上一個Hardware VPN設備來與企業的VPN設備串接

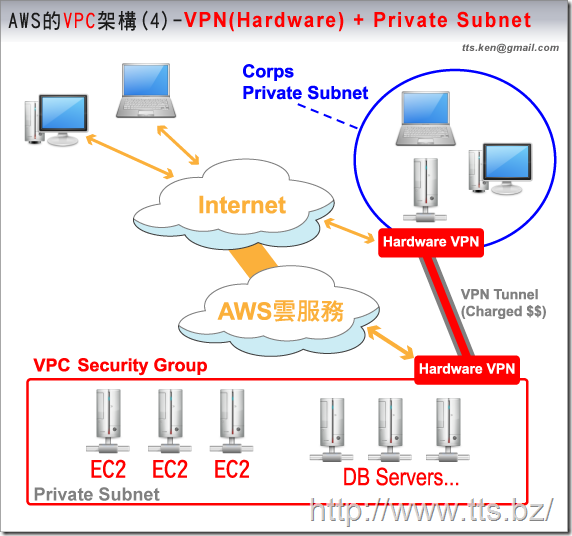

- VPN + Private Subnet – 把AWS完全用來當做私有雲,一樣用Hardware VPN設備來與企業的VPN設備串接

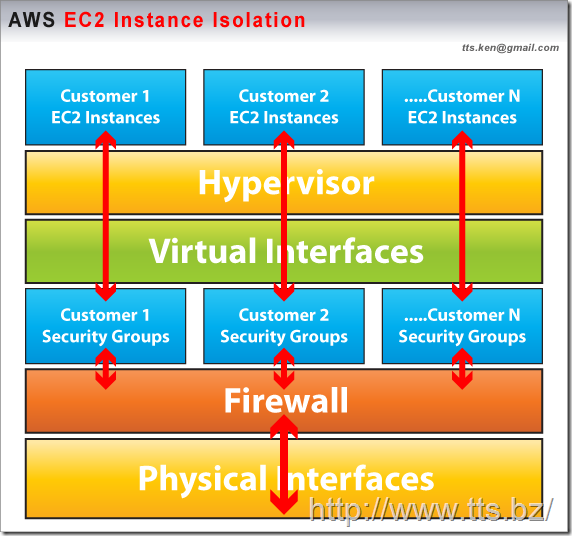

那麼對於現階段沒有使用VPC的AWS用戶來說,安全性夠不夠呢?

答案當然是肯定的!絕對夠!

因為AWS在基礎架構上已經將每一個客戶做了有效的區隔,而每個客戶都會有各自的Security Group可用來防護自己的EC2(所以千萬別亂設啊,AWS給了方便好用的安全防護,自己也要花時間去好好了解設定哦!)

那為何又要有VPC的出現呢?個人是覺得因為:

- 絕大多數的企業不會去看安全性的文件說明,而這些說明又太繁瑣無法簡述,故必須用企業可以放心的解決方案直接提供給企業,而VPN便是一個企業最常用的安全解決方案!

- 每一台EC2 Instance在啟用時的內部IP都是動態給予的,無法讓用戶自行訂定,而用了VPC後,便能滿足這樣的需求,每一台啟用的EC2都可以自己設定特定IP (須符合subnet節段),當然也能用自定的DHCP給予。

- 很多企業一直不想採用公有雲,但以往的VPN專線成本又超貴,所以AWS當然可以用VPN + Private Subnet模式來滿足想要私有雲的需求,而企業也不必自己花大錢搞虛擬化、承租專線來建置私有雲!

- 以Public Subnet、Private Subnet、VPN Gateway等混搭出四種模式,絕對可以滿足95%的企業用戶。

以下就為各位列出AWS VPC的四種模式。

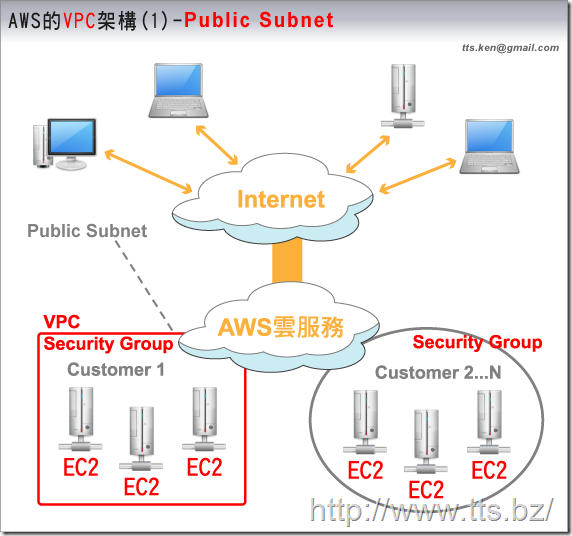

Type 1 – Public Subnet

適合每個有啟用EC2,且是用來提供公眾服務的用戶!

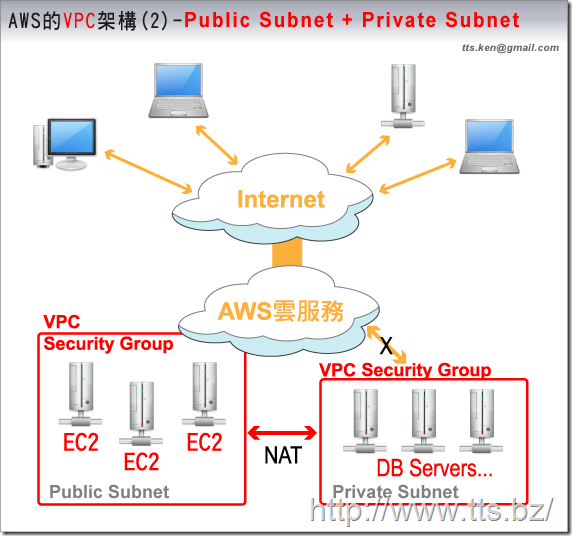

Type 2 – Public Subnet + Private Subnet

適合想把Application Server與DB Server分開的用戶。

Type 3 – Hardware VPN + Public + Private Subnet

適合有提供公眾服務,然後有把Application Server與DB Server分層管理,且又想與企業內部串接的用戶。

Type 4 – Hardware VPN + Private Subnet

適合想拿AWS雲服務當做私有雲來使用的企業用戶。

最後,要注意VPC的限制哦:

- 每個AWS帳號在每個Region只能用5個VPC Elastic IP (用量大的客戶可另外申請)。

- 每個VPC裡最多可建立20個子網路(Subnet)。

- 已建立的VPC和子網路不能再變更網路節段。

- 如果想用VPN的話,每個帳號在每個Region可以有5個virtual private gateway,每個gateway最多10個Connections。

- 在VPC的環境中不能使用broadcast或multicast。

- CC1與t1.micro等級的instance不能使用VPC。(註: AWS在2012.10.19公告t1.micro等級也支援VPC了)

- AWS ElastiCache目前在VPC環境中不能使用。

- AWS Elastic Beanstalk目前在VPC環境中不能使用。

- AWS DevPay付款方式目前在VPC環境中不能使用。

(是的,免費的等級t1.micro是無法使用VPC的,所以沒付錢就沒得玩XD)

由於每種模式要解釋起來實在是很不容易,光是整理圖就花了小弟幾個小時,所以有興趣想了解細節的朋友請自行參考官方文件,小弟就不在這裡多嘴了(因為小弟也沒K完所有文件的啦XD,都是有需要時再去查)!

- AWS VPC Price

- AWS VPC Getting Started Guide

- AWS VPC Network Administrator Guide

- AWS VPC User Guide

- AWS VPC Quick Reference Card

註:原本不想這麼快寫這一篇,不過今天因為家裡的ADSL升速到20M/5M的等級,雖然過程有些波折,而且目前還不大穩定(小弟的「NDS偵測服務」三不五時會偵測到斷線然後發簡訊通知,此時會連ping也ping不到),但是還是讓小弟一整個心情大好,所以就特別分享與大家同慶啦~ 😀

祝大家的AWS功力越來越好!

(有機會也請多幫小弟介紹顧問的生意啊,感恩啦~)

大哥您好:

小弟最近開始接觸 AWS ,有幸從您的文章中獲益良多,非常感激。看完此篇 VPC 的介紹,想到了些問題想向您請教:

描述:Amazon 的服務分佈在各地區,如美西、東京、新加坡…等,各地區可以自行設定 VPC 架構。

問題:想請教是否藉由 VPC 架構將異地之 EC2 主機串在同一個 Subnet,達成異地之 DB 能藉由同一個網段做異地備援。

先感謝您耐心看完小弟的問題

Pingback: AWS今天宣佈在其Management Console提供AutoScaling的快速設定 « 優福網資訊有限公司